互联网行业动态政策解读与合规指南:在变革中稳健前行

当前,互联网行业正处在一个深刻变革的十字路口。一方面,以人工智能、Web3为代表的新技术浪潮汹涌澎湃,不断重塑商业模式与用户体验;另一方面,全球范围内的监管框架正在快速完善,数据安全、算法伦理、平台责任成为不可逾越的红线。对于每一位从业者而言,深刻理解行业动态、精准把握技术趋势、并在合规的框架内高效运用开发工具,是构建可持续竞争力的关键。本文将从政策解读、技术前瞻与开发实践三个维度,为您提供一份全面的行动指南。

一、核心政策动态解读与合规要点

近年来,中国及全球主要经济体密集出台了一系列针对互联网行业的法律法规,其核心围绕数据安全、个人信息保护、算法治理及平台反垄断。理解这些政策的底层逻辑,是业务合规的前提。

1.1 数据安全与个人信息保护:从《网络安全法》到《个人信息保护法》

以《中华人民共和国网络安全法》、《数据安全法》和《个人信息保护法》为基石的中国数据治理框架已经形成。对于技术团队而言,合规已不仅仅是法务部门的工作,而需要贯穿于产品设计、开发、运维的全生命周期。

关键合规实践:

- 数据分类分级: 依据《数据安全法》,必须对处理的数据进行分类分级管理。例如,用户身份证号、生物识别信息属于敏感个人信息,其存储和传输必须加密,且需获得用户的单独同意。

- 隐私设计(Privacy by Design): 在系统架构设计阶段就嵌入隐私保护。例如,采用去标识化、差分隐私等技术。在代码层面,这意味着要谨慎处理日志记录,避免明文存储敏感信息。

// 不推荐:在日志中直接记录用户敏感信息

console.log(`用户 ${userId} 的手机号是:${userPhoneNumber}`);

// 推荐:对敏感信息进行掩码或哈希处理

console.log(`用户 ${userId} 的手机号前三位是:${userPhoneNumber.substring(0,3)}`);

// 或使用哈希(需注意哈希也可能被彩虹表破解,结合盐值更安全)

import crypto from 'crypto';

const phoneHash = crypto.createHash('sha256').update(userPhoneNumber + 'salt').digest('hex');

console.log(`用户 ${userId} 的手机号哈希:${phoneHash}`);

1.2 算法推荐管理规定:透明与公平

《互联网信息服务算法推荐管理规定》要求算法推荐服务提供者保障用户的知情权、选择权,并防范算法歧视、“大数据杀熟”等。技术实现上需关注:

- 算法备案与透明: 对核心推荐算法、排序算法进行备案,并以适当方式(如简化版说明)公开其基本原理。

- 提供关闭选项: 在产品中为用户提供便捷的关闭算法推荐服务的选项,并确保关闭后是基于非个性化内容(如热度、时间)的展示。

- 公平性校验: 在模型训练和评估中引入公平性指标,定期审计算法结果是否存在对特定群体的不公。

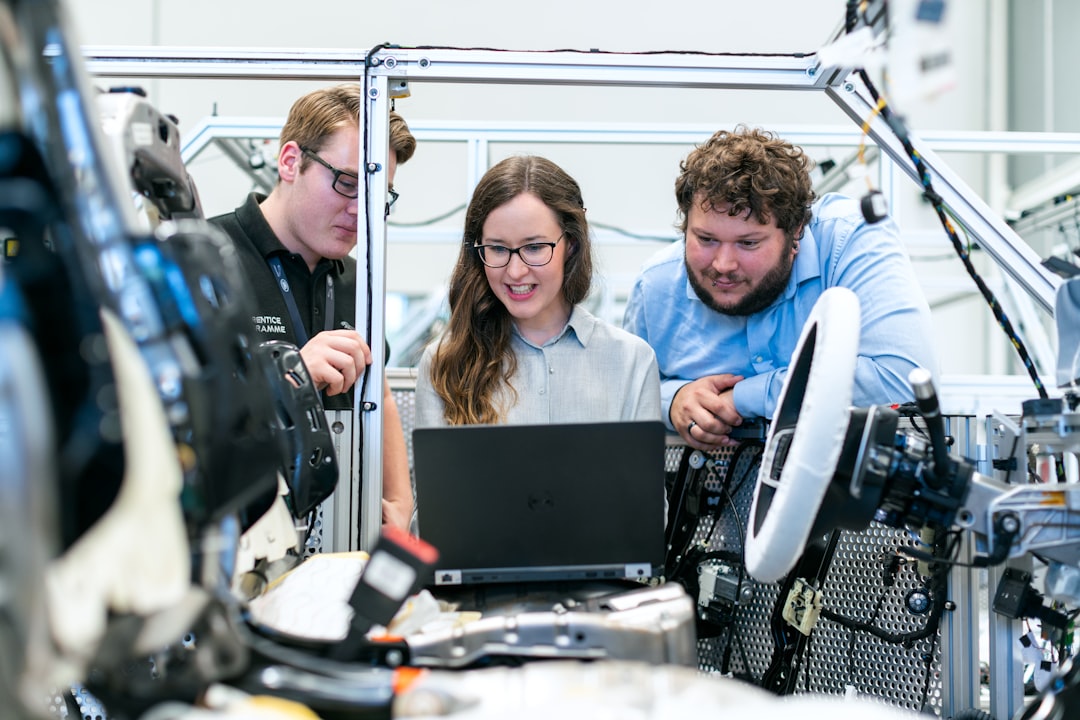

二、2025年最值得关注的技术趋势:合规下的创新机遇

在合规的边界内,技术创新依然是驱动增长的核心引擎。基于近期的市场调研报告,以下趋势将在2025年及以后产生深远影响。

2.1 AI工程化与可信AI

大模型(LLM)的应用正从探索走向落地。2025年的重点将是AI工程化——如何将AI能力稳定、高效、合规地集成到生产系统。同时,“可信AI”成为刚需。

- MLOps的普及: 使用如MLflow、Kubeflow等工具实现机器学习模型的版本管理、自动化部署、监控与迭代,确保AI服务的可靠性。

- AI治理工具链: 采用IBM AI Fairness 360、Microsoft Responsible AI Toolbox等工具,对模型的公平性、可解释性、鲁棒性进行度量和改进。

- 边缘AI与隐私计算: 为满足数据本地化合规要求,在终端或边缘设备上进行模型推理(如使用TensorFlow Lite、Core ML),或采用联邦学习、安全多方计算技术,实现“数据不动模型动”。

2.2 云原生与FinOps

云原生架构已成为互联网服务的标准。下一阶段的核心是成本优化与效率提升,即FinOps(财务运营)。

- 服务网格与可观测性: 采用Istio、Linkerd等服务网格管理微服务间通信,并结合Prometheus、Grafana、Jaeger构建完整的可观测性体系,快速定位性能瓶颈与故障,这本身也是满足服务高可用性合规要求的技术保障。

- 成本感知开发: 开发者在编写代码时需具备成本意识。例如,优化数据库查询、合理设置自动扩缩容策略、选择合适类型的云存储(标准、低频、归档)。

2.3 Web3与数字身份探索

尽管监管环境仍在演变,但Web3背后的去中心化思想与数字身份(DID)、可验证凭证(VC)技术,为数据主权归还用户提供了新的思路,这与隐私保护法规的精神内在契合。

- 合规的数字身份方案: 探索基于W3C DID标准的去中心化身份,用户自主保管身份数据,并在需要时向应用方提供最小化的可验证声明,而非原始数据。这能极大简化KYC流程并提升隐私安全。

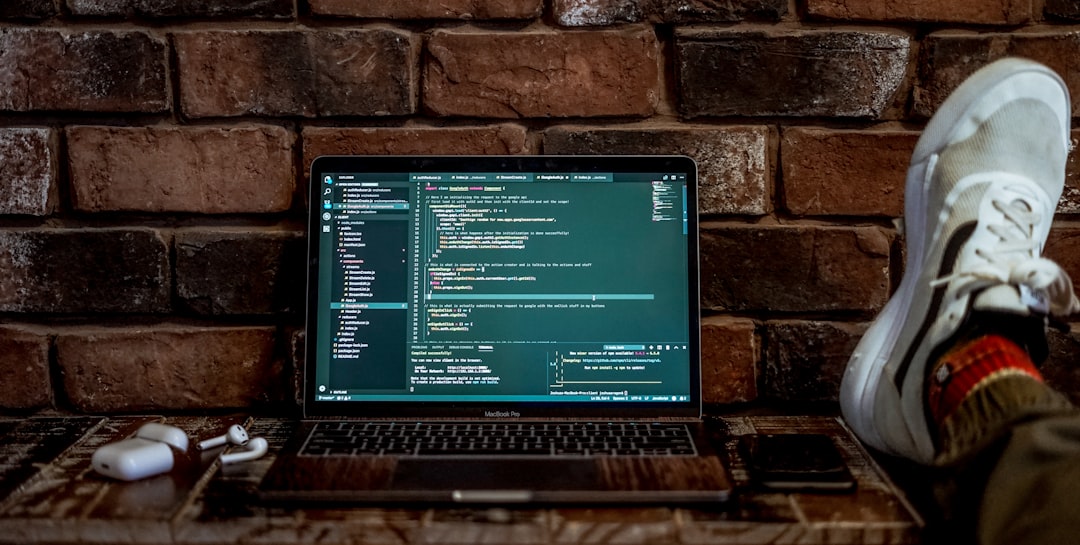

三、高效开发工具使用技巧分享:提升合规与协作效率

工欲善其事,必先利其器。正确使用现代开发工具,能显著提升代码质量、安全性和团队协作效率,从而更好地满足合规要求。

3.1 基础设施即代码(IaC)与安全左移

使用Terraform、AWS CDK或Pulumi等IaC工具定义云资源,确保基础设施部署的一致性和可重复性。更重要的是,可以将安全策略编码化。

- 技巧: 在IaC模板中直接集成安全策略检查。例如,使用Checkov或Terrascan在Terraform计划阶段自动扫描,禁止创建未加密的S3存储桶、向公网开放不安全端口等。

# 示例:使用Checkov扫描Terraform代码

# 安装:pip install checkov

# 扫描:checkov -d /path/to/terraform/code

# Checkov会自动识别并报告如下违规:

# CKV_AWS_18: Ensure S3 bucket has access logging enabled

# CKV_AWS_19: Ensure S3 bucket is encrypted with KMS

3.2 依赖管理与软件物料清单(SBOM)

开源组件是安全的双刃剑。新的软件供应链安全要求(如美国行政令)和国内相关标准,都强调需要清晰掌握软件成分。

- 技巧: 使用

npm audit、yarn audit、OWASP Dependency-Check或Snyk定期扫描项目依赖漏洞。使用cyclonedx-bom或syft工具自动生成SBOM(软件物料清单),清晰列出所有第三方库及其版本,这是响应安全漏洞和满足供应链合规的关键文档。

# 使用syft为Docker镜像生成SBOM

syft your-application:latest -o cyclonedx-json > sbom.json

# 生成的sbom.json文件详细记录了镜像中的所有软件包

3.3 协同开发与合规代码审查

Git工作流与代码审查是保证代码质量、传播合规知识的关键环节。

- 技巧: 在Pull Request模板中增加合规性检查清单,引导开发者自查。例如:

- 是否新增了数据收集点?是否更新了隐私政策?

- 是否涉及新的第三方SDK集成?其隐私合规性是否已评估?

- 新增的API接口是否进行了权限校验?

- 日志中是否避免了敏感信息输出?

- 使用预提交钩子(pre-commit hooks): 利用Husky等工具,在提交代码前自动运行代码格式化(Prettier)、静态安全扫描(ESLint with security rules)、秘密信息检测(如detect-secrets)等,将低级合规错误扼杀在本地。

总结

互联网行业的未来,必然是技术创新与法规遵从并行不悖、相互促进的新阶段。政策法规划定了清晰的赛道边界,而前沿技术则提供了在赛道内竞速的强大引擎。作为开发者与技术管理者,我们的任务是将合规要求内化为系统架构与代码逻辑的一部分,同时敏锐地拥抱AI工程化、云原生FinOps、隐私增强技术等趋势。通过熟练运用IaC、SBOM、安全左移工具和协同开发流程,我们不仅能构建出更安全、可靠、高效的产品,更能为企业在激烈的市场竞争和复杂的监管环境中建立起坚实的护城河。唯有主动理解规则、善用技术工具,方能在变革的浪潮中行稳致远。